Los usuarios de Apple, cuidado, este malware utiliza MS Word para infectar macOS

Ataques basados en macros derivado de documentos maliciosos de Microsoft Word Han existido por un tiempo, ya que todavía se considera Una de las formas más efectivas de comprometer una máquina con Windows.. Ahora, parece que esta forma de ataque se está abriendo camino hacia la Mac también..

Los investigadores de seguridad han logrado identificar dicho ataque en un dispositivo Mac mediante un archivo de Word titulado "Los aliados y rivales de EE. UU. Asimilan la victoria de Trump - Carnegie Endowment for International Peace". Oculta dentro del archivo hay una macro incrustada que puede activarse si un usuario abre el documento en una aplicación de Word que se ha configurado para permitir macros.

Si el usuario decide abrir el archivo a pesar de la advertencia que se enciende al abrirlo, el la macro incorporada procederá a verificar si el firewall de seguridad LittleSnitch se está ejecutando. Si no es así, la macro descargaría una carga útil cifrada de securitychecking.org. Una vez completada la descarga, macro entonces descifraría la carga útil utilizando una clave codificada, seguida de la ejecución de la carga útil.

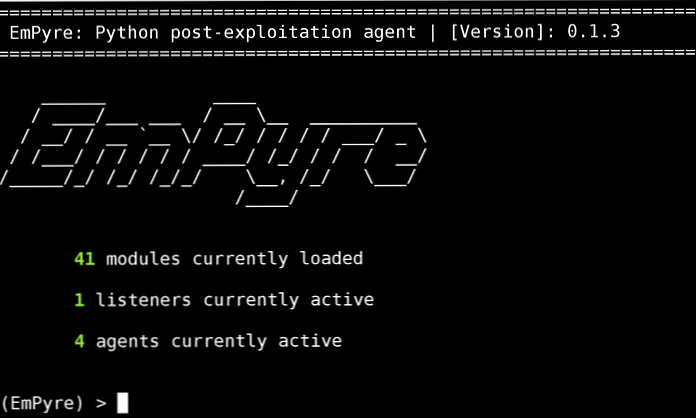

Según los investigadores de seguridad, el código basado en Python que se encuentra en la macro es casi un Copia directa de un marco de explotación de código abierto conocido para Mac llamado EmPyre. Si bien los investigadores no pueden obtener la carga útil que servía securitychecking.org, los componentes de EmPyre significan que la macro podría potencialmente ser utilizado para monitorear cámaras web, robar contraseñas y claves de cifrado almacenadas en un llavero y acceder a los historiales de navegación.

Este archivo malicioso de Word marca la primera vez que alguien ha intentado comprometer una Mac a través del abuso de macros. Si bien el malware no es particularmente avanzado, no se puede negar que Las macros siguen siendo altamente efectivas cuando se trata de comprometer una máquina.. Los usuarios de Mac probablemente deberían estar más atentos cuando se trate de archivos de Word de ahora en adelante..

Fuente: Ars Technica.