¿Qué es el cryptojacking y cómo puede protegerse?

El cryptojacking es la nueva forma en que los delincuentes ganan dinero con su hardware. Un sitio web que tiene abierto en su navegador puede maximizar su CPU para minar la criptomoneda, y el malware cryptojacking es cada vez más común.

Que es el Cryptojacking?

Cryptojacking es un ataque donde el atacante ejecuta el software de minería de criptomonedas en su hardware sin su permiso. El atacante conserva la criptomoneda y la vende para obtener ganancias, y se queda atascado con el alto uso de la CPU y una fuerte factura de electricidad..

Si bien Bitcoin es la criptomoneda más conocida, los ataques de cryptojacking suelen implicar la minería de otras criptomonedas. Monero es particularmente común, ya que está diseñado para que la gente pueda explotarlo en PC promedio. Monero también tiene funciones de anonimato, lo que significa que es difícil rastrear dónde el atacante finalmente envía el Monero que extraen en el hardware de sus víctimas. Monero es un "altcoin", que significa una criptomoneda que no es de Bitcoin.

La criptomoneda minera implica la ejecución de ecuaciones matemáticas complejas, que utilizan una gran cantidad de potencia de CPU. En un ataque típico de cryptojacking, el software de minería estará maximizando la CPU de su PC. Su PC funcionará más lentamente, utilizará más energía y generará más calor. Podrías escuchar a sus fans girar para refrescarse. Si es una computadora portátil, su batería morirá más rápido. Incluso si es una computadora de escritorio, consumirá más electricidad y aumentará su factura eléctrica..

El costo de la electricidad dificulta la extracción rentable con su propia PC. Pero, con el cryptojacking, el atacante no tiene que pagar la factura de la electricidad. Ellos obtienen las ganancias y usted paga la factura..

Qué dispositivos pueden ser cryptojacked?

Cualquier dispositivo que ejecute software puede ser solicitado para la minería de criptomonedas. El atacante solo tiene que hacerlo correr software de minería..

Los ataques de robo de "drive-by" se pueden realizar contra cualquier dispositivo con un navegador: una PC con Windows, Mac, sistema Linux, Chromebook, teléfono Android, iPhone o iPad. Mientras tenga una página web con un script de minería incrustado abierto en su navegador, el atacante puede usar su CPU para obtener dinero. Perderán ese acceso tan pronto como cierre la pestaña del navegador o navegue fuera de la página..

También hay malware de cryptojacking, que funciona como cualquier otro malware. Si un atacante puede aprovechar un agujero de seguridad o engañarlo para que instale su malware, puede ejecutar un script de minería como un proceso en segundo plano en su computadora, ya sea un PC con Windows, Mac o un sistema Linux. Los atacantes también han intentado colar a los mineros de criptomonedas en las aplicaciones móviles, especialmente las aplicaciones de Android.

En teoría, incluso un atacante podría atacar un dispositivo inteligente con agujeros de seguridad e instalar el software de minería de criptomonedas, lo que obliga al dispositivo a gastar su limitado poder informático en la criptomoneda de minería..

Cryptojacking en el navegador

Los ataques de cryptojacking "drive-by" se han vuelto cada vez más comunes en línea. Las páginas web pueden contener código JavaScript que se ejecuta en su navegador y, mientras tiene abierta esa página web, ese código JavaScript puede ser utilizado en la moneda dentro de su navegador, maximizando su CPU. Cuando cierra la pestaña del navegador o navega fuera de la página web, la extracción se detiene.

CoinHive fue el primer script de minería en lograr la atención pública, especialmente cuando se integró en The Pirate Bay. Sin embargo, hay más scripts de minería que CoinHive, y se han integrado en más y más sitios web..

En algunos casos, los atacantes realmente comprometen un sitio web legítimo y luego le agregan un código de minería de criptomoneda. Los atacantes ganan dinero mediante la minería cuando las personas visitan ese sitio web comprometido. En otros casos, los propietarios de sitios web agregan los scripts de minería de criptomonedas por su cuenta y obtienen el beneficio.

Esto funciona en cualquier dispositivo con un navegador web. Normalmente se usa para atacar sitios web de escritorio, ya que las PC con Windows, Mac y Linux tienen más recursos de hardware que los teléfonos. Pero, incluso si está viendo una página web en Safari en un iPhone o Chrome en un teléfono con Android, la página web podría contener un script de minería de datos que se ejecuta mientras está en la página. Mina más lentamente, pero los sitios web podrían hacerlo.

Cómo protegerse de Cryptojacking en el navegador

Recomendamos ejecutar un software de seguridad que bloquee automáticamente los mineros de criptomonedas en su navegador. Por ejemplo, Malwarebytes bloquea automáticamente CoinHive y otros scripts de minería de criptomonedas, evitando que se ejecuten dentro de su navegador. El antivirus integrado de Windows Defender en Windows 10 no bloquea todos los mineros en el navegador. Verifique con su compañía de software de seguridad para ver si bloquean los scripts de minería.

Si bien el software de seguridad debería protegerlo, también puede instalar una extensión de navegador que proporcione una "lista negra" de scripts de minería.

En un dispositivo iPhone, iPad o Android, las páginas web que utilizan mineros de criptomoneda deben detener la extracción tan pronto como salga de la aplicación de su navegador o cambie las pestañas. El sistema operativo no les permitirá usar mucha CPU en segundo plano.

En una PC con Windows, Mac, sistema Linux o Chromebook, solo tener las pestañas abiertas en segundo plano permitirá que un sitio web use la CPU que desee. Sin embargo, si tiene un software que bloquea esos scripts de minería, no debe preocuparse.

Malware Cryptojacking

El malware cryptojacking es cada vez más común, también. El ransomware hace dinero entrando a su computadora de alguna manera, reteniendo sus archivos para pedir un rescate y luego exigiéndole que pague en criptomoneda para desbloquearlos. El malware cryptojacking se salta el drama y se esconde en el fondo, minando criptomoneda en silencio en su dispositivo y luego lo envía al atacante. Si no notas que tu PC se está ejecutando lentamente o si un proceso está usando un 100% de CPU, ni siquiera notarás el malware.

Al igual que otros tipos de malware, un atacante tiene que explotar una vulnerabilidad o engañarlo para que instale su software para atacar su PC. Cryptojacking es solo una nueva forma de ganar dinero después de que ya hayan infectado tu PC..

La gente está tratando cada vez más de colar a los mineros de criptomonedas en un software que parece legítimo. Google tuvo que eliminar las aplicaciones de Android con los mineros de criptomoneda ocultos en Google Play Store, y Apple ha eliminado las aplicaciones de Mac con los mineros de criptomoneda del Mac App Store.

Este tipo de malware podría infectar prácticamente cualquier dispositivo: una PC con Windows, una Mac, un sistema Linux, un teléfono con Android, un iPhone (si pudiera ingresar a la App Store y esconderse de Apple), e incluso dispositivos inteligentes vulnerables..

Cómo evitar el malware cryptojacking

El malware cryptojacking es como cualquier otro malware. Para proteger sus dispositivos contra ataques, asegúrese de instalar las últimas actualizaciones de seguridad. Para asegurarse de que no instala accidentalmente dicho malware, asegúrese de instalar solo software de fuentes confiables.

En una PC con Windows, recomendamos ejecutar un software antimalware que bloquee a los mineros de la criptomoneda como Malwarebytes, por ejemplo. Malwarebytes también está disponible para Mac, y bloqueará los mineros de concurrencia para Mac, también. Recomendamos Malwarebytes para Mac, especialmente si instala software desde fuera de la Mac App Store. Realice una exploración con su software antimalware favorito si le preocupa que está infectado. Y la buena noticia es que puede ejecutar Malwarebytes junto con su aplicación antivirus habitual.

En un dispositivo Android, recomendamos solo obtener software de Google Play Store. Si descargas aplicaciones desde fuera de Play Store, corres más riesgo de obtener software malicioso. Si bien algunas aplicaciones han pasado a través de los mineros de protección de Google y han ocultado la criptomoneda en Google Play Store, Google puede eliminar dichas aplicaciones maliciosas de su dispositivo después de encontrarlas, si es necesario. Si instala aplicaciones desde fuera de Play Store, Google no podrá salvarlo.

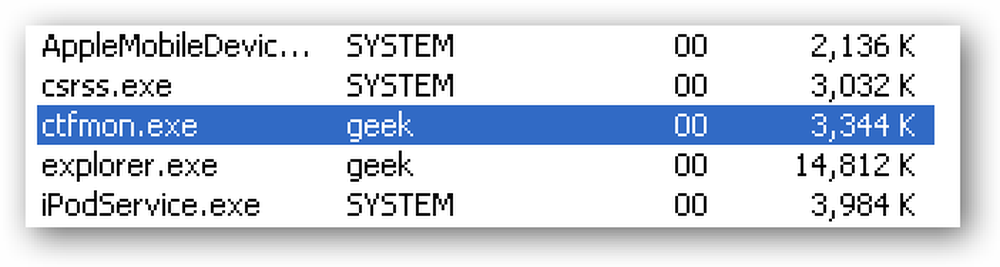

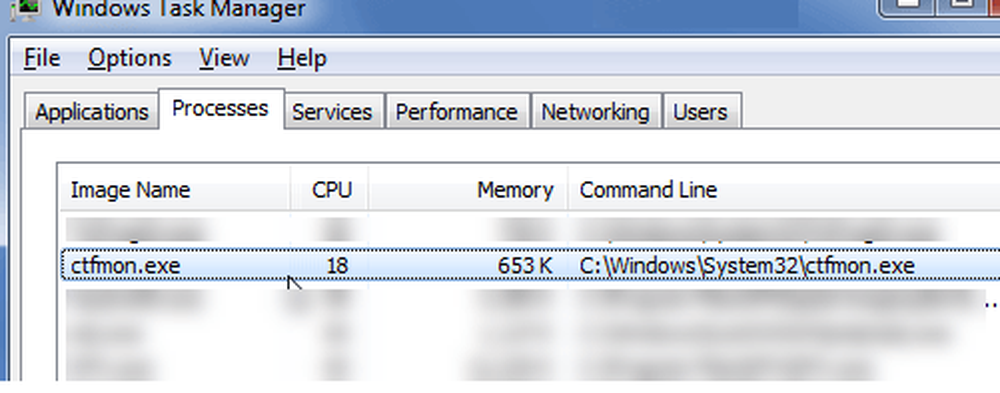

También puede vigilar su Administrador de tareas (en Windows) o el Monitor de actividad (en una Mac) si cree que su PC o Mac se está ejecutando de manera particularmente lenta o activa. Busque cualquier proceso desconocido que utilice una gran cantidad de potencia de CPU y realice una búsqueda en la web para ver si son legítimos. Por supuesto, a veces los procesos de fondo del sistema operativo también usan mucha CPU, especialmente en Windows.

Si bien muchos mineros de criptomonedas son codiciosos y usan toda la potencia de la CPU que pueden, algunos scripts de minería de criptomonedas utilizan la "limitación". Por ejemplo, pueden usar solo el 50% de la potencia de la CPU de su computadora en lugar del 100%. Esto hará que su PC funcione mejor, pero también permite que el software de minería se oculte mejor..

Incluso si no está viendo un uso de CPU del 100%, es posible que aún tenga un minero de criptomonedas en una página web o en su dispositivo.

Crédito de la imagen: Generación visual / Shutterstock.com.