La configuración protegida de Wi-FI (WPS) es insegura. Por eso debería desactivarlo.

WPA2 con una contraseña segura es seguro siempre y cuando deshabilites WPS. Encontrará estos consejos en las guías para proteger su Wi-Fi en toda la web. La configuración protegida Wi-Fi fue una buena idea, pero usarla es un error.

Su enrutador probablemente es compatible con WPS y es probable que esté habilitado de forma predeterminada. Al igual que UPnP, esta es una característica insegura que hace que su red inalámbrica sea más vulnerable a los ataques.

¿Qué es la configuración protegida de Wi-Fi??

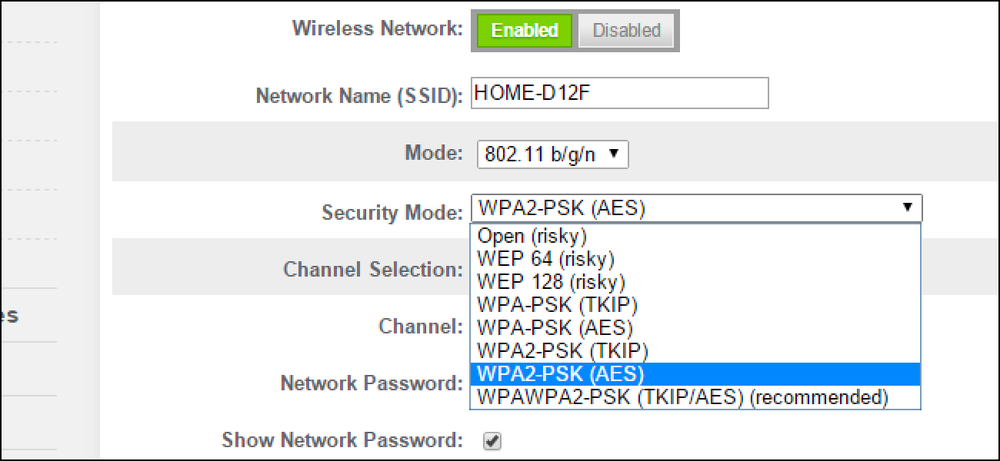

La mayoría de los usuarios domésticos deben usar WPA2-Personal, también conocido como WPA2-PSK. "PSK" significa "clave precompartida". Configura una frase de contraseña inalámbrica en su enrutador y luego proporciona la misma frase de contraseña en cada dispositivo que se conecta a su red WI-Fi. Básicamente, esto le brinda una contraseña que protege su red Wi-FI del acceso no autorizado. El enrutador deriva una clave de cifrado de su frase de contraseña, que utiliza para cifrar el tráfico de su red inalámbrica para garantizar que las personas sin la clave no puedan escucharlo..

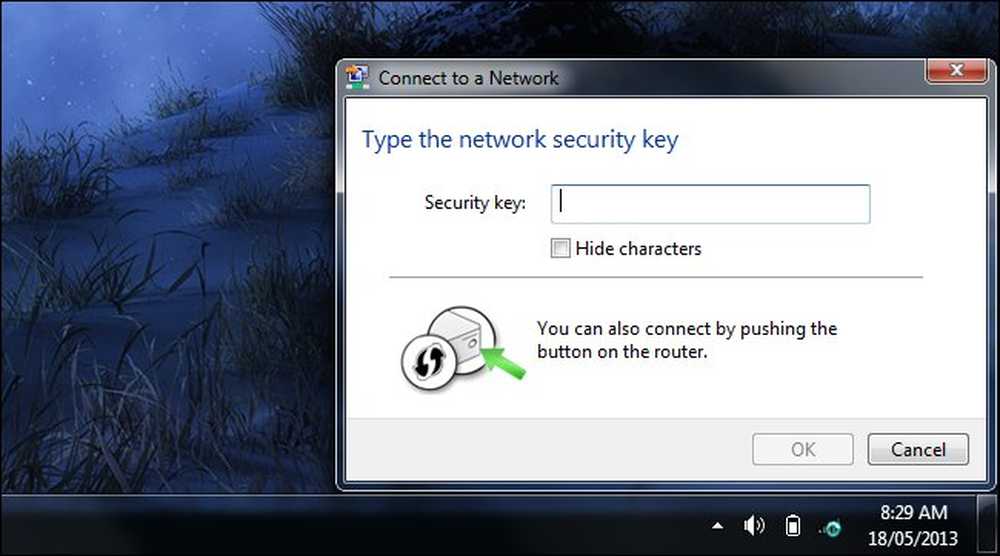

Esto puede ser un poco inconveniente, ya que debe ingresar su contraseña en cada nuevo dispositivo que conecte. La configuración protegida Wi-FI (WPS) se creó para resolver este problema. Cuando te conectas a un enrutador con WPS habilitado, verás un mensaje que dice que puedes usar una forma más fácil de conectarte en lugar de ingresar tu frase de contraseña de Wi-Fi.

Por qué la configuración protegida de Wi-Fi es insegura

Hay varias formas diferentes de implementar la configuración protegida de Wi-Fi:

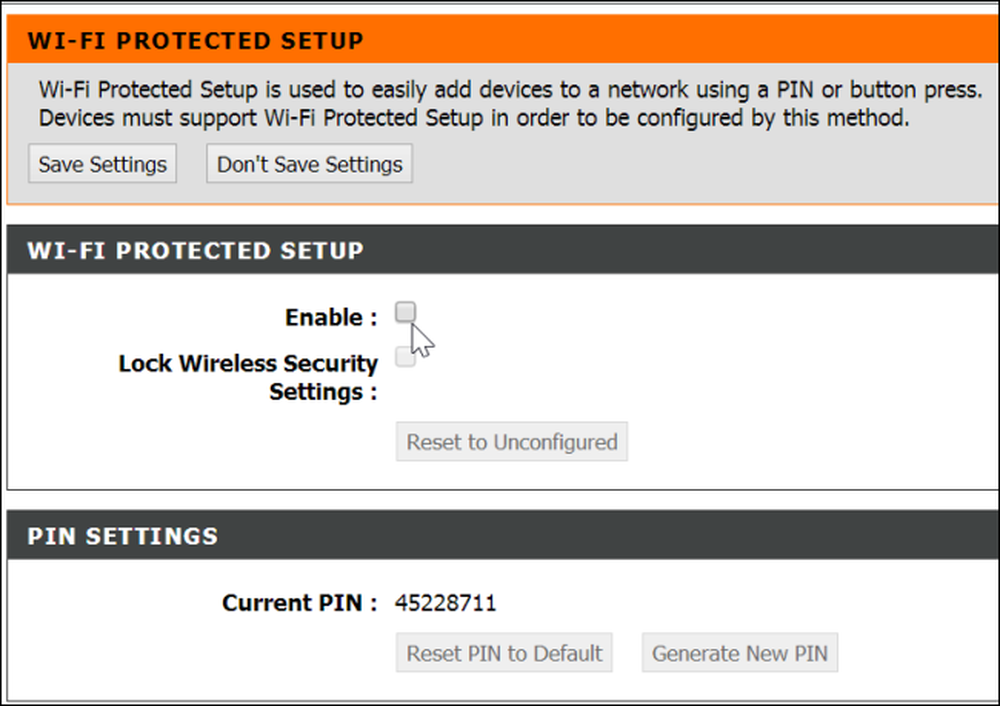

ALFILER: El enrutador tiene un PIN de ocho dígitos que debe ingresar en sus dispositivos para conectarse. En lugar de verificar el PIN completo de ocho dígitos a la vez, el enrutador verifica los primeros cuatro dígitos por separado de los últimos cuatro dígitos. Esto hace que los PIN de WPS sean muy fáciles de "fuerza bruta" al adivinar diferentes combinaciones. Solo hay 11,000 códigos de cuatro dígitos posibles, y una vez que el software de fuerza bruta obtiene los primeros cuatro dígitos correctos, el atacante puede pasar al resto de los dígitos. Muchos enrutadores de los consumidores no caducan después de que se proporciona un PIN WPS incorrecto, lo que permite a los atacantes adivinar una y otra vez. Un PIN de WPS puede forzarse a la fuerza bruta en aproximadamente un día. [Fuente] Cualquiera puede usar un software llamado "Reaver" para descifrar un PIN de WPS.

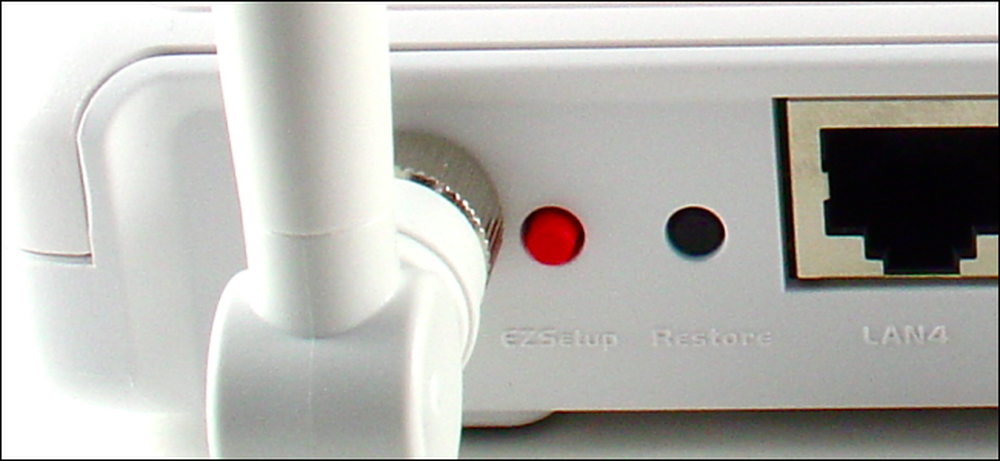

Pulsador-Conectar: En lugar de ingresar un PIN o frase de contraseña, puede simplemente presionar un botón físico en el enrutador después de intentar conectarse. (El botón también puede ser un botón de software en una pantalla de configuración). Esto es más seguro, ya que los dispositivos solo pueden conectarse con este método durante unos minutos después de presionar el botón o después de que se conecte un solo dispositivo. No estará activo y disponible para explotar todo el tiempo, como lo es un PIN de WPS. La conexión con el botón pulsador parece en gran medida segura, con la única vulnerabilidad de que cualquier persona con acceso físico al enrutador podría presionar el botón y conectarse, incluso si no conocía la frase de contraseña de Wi-Fi.

PIN es obligatorio

Si bien el botón de conexión es sin duda seguro, el método de autenticación de PIN es el método de línea de base obligatorio que deben admitir todos los dispositivos WPS certificados. Así es, la especificación WPS exige que los dispositivos deben implementar el método de autenticación más inseguro..

Los fabricantes de enrutadores no pueden solucionar este problema de seguridad porque la especificación WPS exige el método inseguro de verificar los PIN. Cualquier dispositivo que implemente la configuración protegida de Wi-FI de acuerdo con la especificación será vulnerable. La especificación en sí no es buena.

¿Puedes desactivar WPS??

Hay varios tipos diferentes de enrutadores por ahí.

- Algunos enrutadores no le permiten desactivar WPS, por lo que no ofrecen ninguna opción en sus interfaces de configuración para hacerlo.

- Algunos enrutadores ofrecen una opción para deshabilitar WPS, pero esta opción no hace nada y WPS sigue habilitado sin su conocimiento. En 2012, esta falla se encontró en "cada punto de acceso inalámbrico de Linksys y Cisco Valet ... probado". [Fuente]

- Algunos enrutadores le permitirán deshabilitar o habilitar WPS, sin ofrecer una opción de métodos de autenticación.

- Algunos enrutadores le permitirán deshabilitar la autenticación WPS basada en PIN mientras sigue usando la autenticación de botón..

- Algunos enrutadores no admiten WPS en absoluto. Estos son probablemente los más seguros..

Cómo deshabilitar WPS

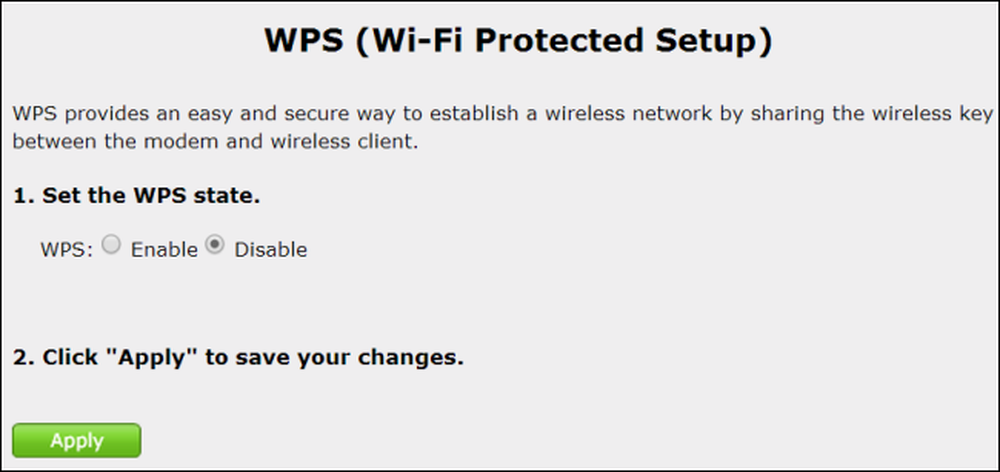

Si su enrutador le permite desactivar WPS, es probable que encuentre esta opción en Configuración protegida Wi-FI o WPS en su interfaz de configuración basada en web.

Al menos debe deshabilitar la opción de autenticación basada en PIN. En muchos dispositivos, solo podrá elegir si habilitar o deshabilitar WPS. Elige deshabilitar WPS si esa es la única opción que puedes hacer.

Estaríamos un poco preocupados por dejar WPS habilitado, incluso si la opción de PIN parece estar deshabilitada. Dado el terrible registro de los fabricantes de enrutadores cuando se trata de WPS y otras características inseguras como UPnP, ¿no es posible que algunas implementaciones de WPS continúen haciendo que la autenticación basada en PIN esté disponible incluso cuando parece estar deshabilitada??

Claro, teóricamente podría estar seguro con WPS habilitado siempre que la autenticación basada en PIN esté deshabilitada, pero ¿por qué correr el riesgo? Todo lo que realmente hace WPS es permitir que te conectes a Wi-Fi más fácilmente. Si creas una frase de contraseña que puedas recordar fácilmente, deberías poder conectarte con la misma rapidez. Y esto es solo un problema la primera vez: una vez que haya conectado un dispositivo una vez, no debería tener que hacerlo de nuevo. WPS es muy arriesgado para una característica que ofrece un beneficio tan pequeño.

Crédito de la imagen: Jeff Keyzer en Flickr