Una contraseña de Windows, Linux o Mac simplemente evita que las personas inicien sesión en su sistema operativo. No evita que las personas arranquen otros sistemas operativos, borren su unidad...

Todos los artículos - Página 834

El robo de identidad es una pesadilla que todos podrían experimentar. Puede afectar a individuos, empresas e incluso a agencias gubernamentales que administran sus servicios en línea. Los ladrones de...

La pantalla de bloqueo es una característica importante en Android, y mantenerla segura es importante para todos los usuarios de Android. En realidad, se ha vuelto más fácil con Lollipop...

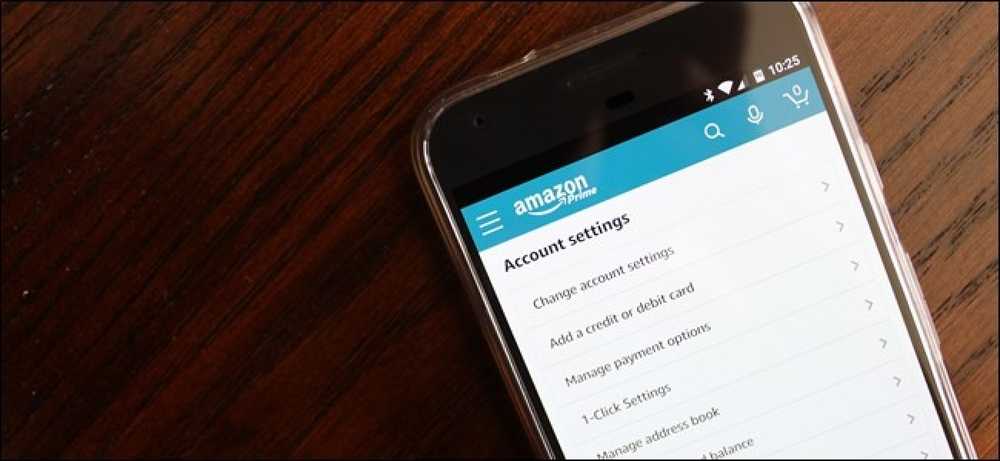

Si eres como yo (y casi todos los que conozco), lo haces mucho de compras en Amazon. Comprar regalos? Amazonas. ¿Artículos para el hogar? Amazonas. ¿Electrónica? Amazonas. Pero como es tan...

La autenticación de dos factores es importante, pero una molestia. En lugar de escribir un código desde su teléfono, qué tal si solo pudiera insertar una llave USB para acceder...

Entrevistar a un candidato nunca ha sido fácil. Implica visión, visión y la capacidad de ver a través de la mente del entrevistado. Un entrevistador debe ser capaz de lanzar...

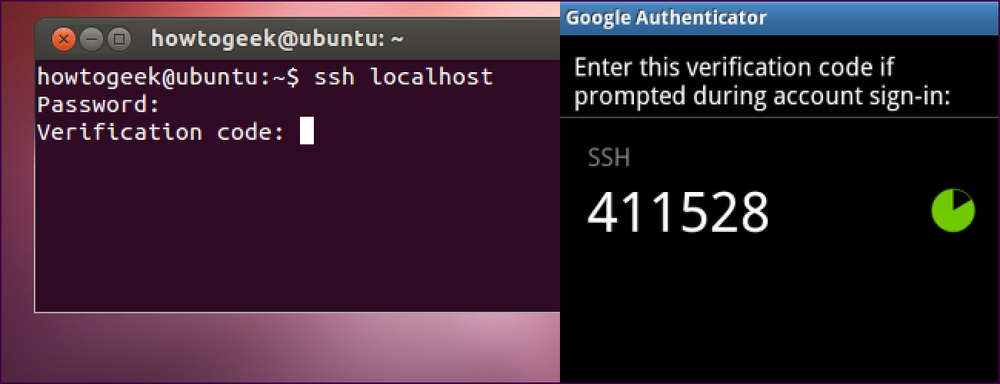

¿Quiere proteger su servidor SSH con una autenticación de dos factores fácil de usar? Google proporciona el software necesario para integrar el sistema de contraseña de un solo uso (TOTP)...

Si está buscando una forma simple y poderosa de encriptar todo, desde las unidades del sistema hasta los discos de respaldo y todo lo que esté en el medio, VeraCrypt...