Advertencia de que las extensiones de tu navegador te están espiando

Internet explotó el viernes con la noticia de que las extensiones de Google Chrome se están vendiendo e inyectando adware. Pero el hecho poco conocido y mucho más importante es que tus extensiones te están espiando y vendiendo tu historial de navegación a las empresas sombrías. HTG investiga.

TL; versión DR:

- Los complementos del navegador para Chrome, Firefox y, probablemente, otros navegadores rastrean cada página que visitas y envían esos datos a una empresa externa que les paga por tu información.

- Algunos de estos complementos también están inyectando anuncios en las páginas que visita, y Google específicamente permite esto por alguna razón, siempre que esté "claramente revelado"..

- Millones La gente está siendo rastreada de esta manera y no tienen ni idea.

¿Estamos oficialmente llamándolo spyware? Bueno ... no es tan simple. Wikipedia define el spyware como "Software que ayuda a recopilar información sobre una persona u organización sin su conocimiento y que puede enviar dicha información a otra entidad sin el consentimiento del consumidor". Eso no significa que todo el software que recopila datos es necesariamente un software espía, y no significa que todo el software que envía datos a sus servidores es necesariamente un software espía.

Pero cuando el desarrollador de una extensión se esfuerza por ocultar el hecho de que cada página que visita está siendo almacenada y enviada a una corporación que les paga por esos datos mientras los entierra como "estadísticas de uso anónimo", Es un problema, al menos. Cualquier usuario razonable supondría que si un desarrollador desea realizar un seguimiento de las estadísticas de uso, solo realizará el seguimiento del uso de la extensión en sí, pero lo contrario es cierto. La mayoría de estas extensiones están rastreando todo lo que haces excepto utilizando la extensión. Solo están siguiendo tú.

Esto se vuelve aún más problemático porque lo llaman "anónimo estadísticas de uso"; la palabra "anónimo" implica que sería imposible averiguar a quién pertenecen esos datos, como si estuvieran limpiando los datos de toda su información. Pero no lo son. Sí, claro, están usando un token anónimo para representarlo a usted en lugar de su nombre completo o correo electrónico, pero cada página que visita está vinculada a ese token. Mientras tengas esa extensión instalada.

Rastrea el historial de navegación de cualquiera lo suficiente, y puedes averiguar exactamente quiénes son.

¿Cuántas veces has abierto tu propia página de perfil de Facebook, o tu Pinterest, Google+ u otra página? ¿Alguna vez has notado cómo la URL contiene tu nombre o algo que te identifica? Incluso si nunca visitó ninguno de esos sitios, es posible averiguar quién es usted..

No sé sobre ti, pero mi historial de navegación es mía, y nadie debería tener acceso a eso sino a mí. Hay una razón por la que las computadoras tienen contraseñas y todas las personas mayores de 5 años saben que deben borrar el historial de su navegador. Lo que visita en Internet es muy personal, y nadie debería tener la lista de páginas que visito, excepto yo, aunque mi nombre no esté específicamente asociado a la lista..

No soy abogado, pero las Políticas de Programa para Desarrolladores de Google para extensiones de Chrome dicen específicamente que a un desarrollador de extensiones no se le debe permitir publicar mi información personal:

No permitimos la publicación no autorizada de información privada y confidencial de personas, como números de tarjetas de crédito, números de identificación del gobierno, números de licencia de conducir y otros, o cualquier otra información que no sea de acceso público..

¿Exactamente cómo es mi historial de navegación no información personal? Definitivamente no es de acceso público!

Sí, muchas de estas extensiones también insertan anuncios

El problema se ve agravado por una gran cantidad de extensiones que inyectan anuncios en muchas de las páginas que visita. Estas extensiones solo colocan sus anuncios donde eligen al azar para colocarlos en la página, y solo se requiere que incluyan un pequeño fragmento de texto que identifique de dónde proviene el anuncio, que la mayoría de la gente ignorará, porque la mayoría de la gente ni siquiera mira los anuncios.

Cuando se trate de anuncios, también habrá cookies involucradas. (Vale la pena señalar que este sitio es compatible con publicidad, y los anunciantes colocan cookies en su disco duro, como todos los sitios en Internet). No creemos que las cookies sean un gran problema, pero si lo hace, son bastante bonitas. fácil de tratar.

Las extensiones de adware son, en realidad, un problema menor, si puedes creerlo, porque lo que están haciendo es muy obvio para los usuarios de la extensión, quienes pueden iniciar un alboroto al respecto e intentar que el desarrollador se detenga. Definitivamente, deseamos que Google y Mozilla cambien sus políticas ridículas para prohibir ese comportamiento, pero no podemos ayudarles a tener sentido común..

El seguimiento, por otro lado, se realiza en secreto, o es esencialmente secreto porque tratan de ocultar lo que están haciendo en términos legales en la descripción de las extensiones, y nadie se desplaza a la parte inferior del archivo Léame para averiguar si esa extensión es va a seguir a la gente.

Este espionaje está oculto detrás de los EULA y las políticas de privacidad

Se permite que estas extensiones se involucren en este comportamiento de seguimiento porque lo "revelan" en su página de descripción o en algún momento de su panel de opciones. Por ejemplo, la extensión HoverZoom, que tiene un millón de usuarios, dice lo siguiente en su página de descripción, en la parte inferior:

Hover Zoom utiliza estadísticas de uso anónimas. Esto se puede deshabilitar en la página de opciones sin perder también ninguna característica. Al dejar esta función habilitada, el usuario autoriza la recopilación, transferencia y uso de datos de uso anónimos, incluidos, entre otros, la transferencia a terceros.

¿Dónde exactamente en esta descripción explica que realizarán un seguimiento de cada página que visite y enviarán la URL a un tercero, que les paga? tu ¿datos? De hecho, afirman en todas partes que están patrocinados a través de enlaces de afiliados, ignorando completamente el hecho de que te están espiando. Sí, es cierto, también están inyectando anuncios por todo el lugar. Pero, ¿qué es lo que más te interesa, un anuncio que aparece en una página o que te muestren todo tu historial de navegación y se lo envíen a otra persona??

El panel de excusas de Hover Zoom

El panel de excusas de Hover Zoom Pueden salirse con la suya porque tienen una pequeña casilla de verificación oculta en el panel de opciones que dice "Habilitar estadísticas de uso anónimas", y puede deshabilitar esa "característica", aunque vale la pena señalar que está predeterminado para su verificación..

Esta extensión en particular ha tenido una larga historia de mal comportamiento, desde hace bastante tiempo. El desarrollador ha sido capturado recientemente recolectando datos de navegación. incluso forme datos ... pero también fue sorprendido el año pasado vendiendo datos sobre lo que escribió en otra compañía. Han agregado una política de privacidad ahora que explica con mayor profundidad lo que está sucediendo, pero si tiene que leer una política de privacidad para darse cuenta de que lo están espiando, tiene otro problema..

En resumen, esta extensión solo espía a un millón de personas. Y eso es solo uno de estas extensiones - hay muchas más haciendo lo mismo.

Las extensiones pueden cambiar de manos o actualizarse sin tu conocimiento

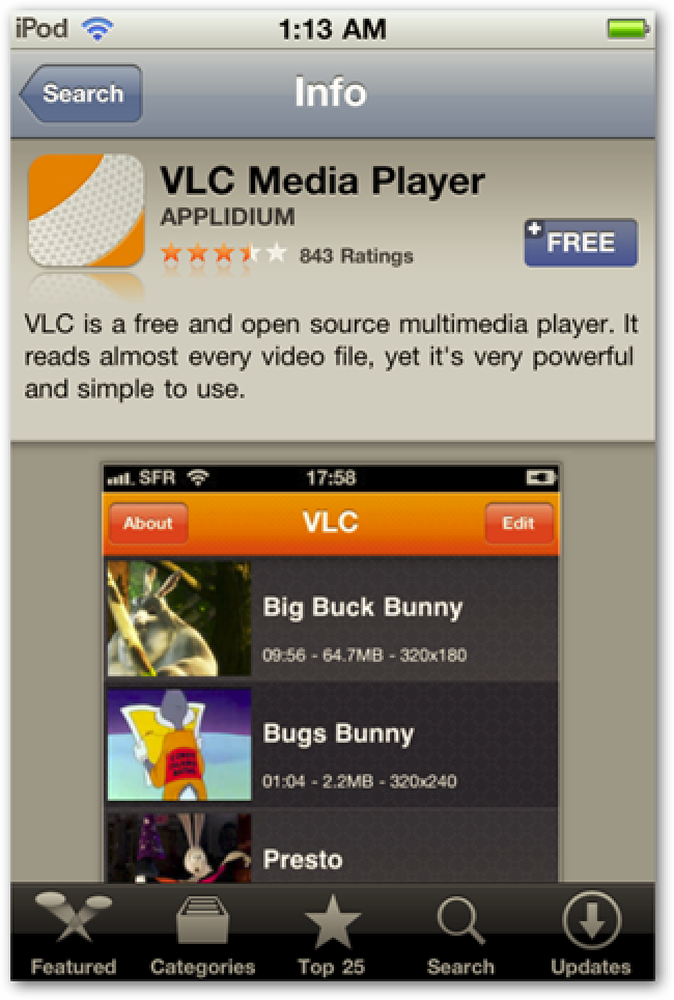

Esta extensión está pidiendo demasiados permisos. Negar!

Esta extensión está pidiendo demasiados permisos. Negar! No hay absolutamente ninguna manera de saber cuándo se ha actualizado una extensión para incluir software espía, y dado que muchos tipos de extensiones necesitan una tonelada de permisos para funcionar incluso correctamente en primer lugar antes de que se conviertan en piezas de spycraft que inyectan anuncios, por lo que ganó no se le preguntará cuando salga la nueva versión.

Para empeorar las cosas, muchas de estas extensiones han cambiado de manos en el último año, y cualquier persona que haya escrito una extensión está siendo inundada con solicitudes para vender su extensión a personas con sombra, quienes luego lo infectarán con anuncios o lo espiarán. Dado que las extensiones no requieren nuevos permisos, nunca tendrá la oportunidad de averiguar cuáles agregaron el seguimiento secreto sin su conocimiento..

En el futuro, por supuesto, debe evitar instalar extensiones o complementos por completo, o muy cuidado con los que haces instalar. Si solicitan permisos para todo en su computadora, debe hacer clic en el botón Cancelar y ejecutar.

Código de seguimiento oculto con un interruptor de activación remota

Hay otras extensiones, de hecho, una tonelada de ellas, que tienen un código de seguimiento completo incorporado, pero ese código está actualmente deshabilitado. Esas extensiones devuelven el ping al servidor cada 7 días para actualizar su configuración. Estos están configurados para enviar aún más datos: calculan exactamente cuánto tiempo tiene cada pestaña abierta y cuánto tiempo pasa en cada sitio..

Probamos una de estas extensiones, llamada Autocopy Original, haciéndola creer que se suponía que el comportamiento de seguimiento estaba habilitado, y pudimos ver de inmediato una tonelada de datos enviados a sus servidores. Hubo 73 de estas extensiones en Chrome Store, y algunas en la tienda de complementos de Firefox. Son fácilmente identificables porque son todos de "wips.com" o "wips.com partners".

¿Se pregunta por qué nos preocupa el código de seguimiento que aún no está habilitado? Debido a que su página de descripción no dice una palabra sobre el código de seguimiento, está enterrada como una casilla en cada una de sus extensiones. Así que la gente está instalando las extensiones asumiendo que son de una compañía de calidad..

Y solo es cuestión de tiempo que el código de seguimiento esté habilitado..

Investigando esta extensión espía Awfulness

La persona promedio nunca va a saber siquiera que este espionaje está ocurriendo; no verán una solicitud a un servidor, ni siquiera tendrán una manera de saber que está sucediendo. La gran mayoría de esos millones de usuarios no se verán afectados de ninguna manera ... excepto que sus datos personales fueron robados por debajo de ellos. Entonces, ¿cómo resolver esto por ti mismo? Se llama Fiddler.

Fiddler es una herramienta de depuración web que actúa como un proxy y almacena en caché todas las solicitudes para que pueda ver lo que está sucediendo. Esta es la herramienta que utilizamos: si desea duplicar en casa, simplemente instale una de estas extensiones de espionaje como Hover Zoom, y comenzará a ver dos solicitudes a sitios similares a t.searchelper.com y api28.webovernet.com para cada página que ves. Si marca la etiqueta Inspectores, verá un montón de texto codificado en base64 ... de hecho, se ha codificado en base64 dos veces por alguna razón. (Si desea el texto de ejemplo completo antes de decodificar, lo guardamos en un archivo de texto aquí).

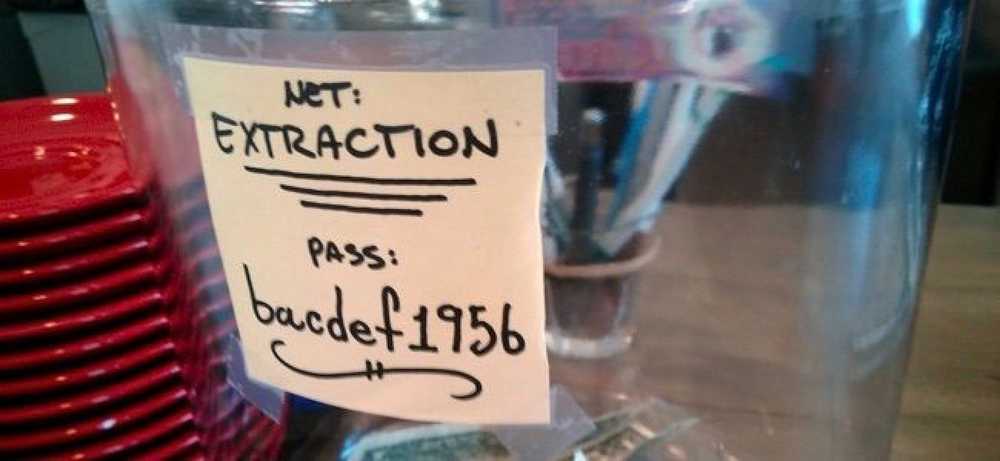

Ellos rastrearán cualquier sitio que visites, incluso los de HTTPS.

Ellos rastrearán cualquier sitio que visites, incluso los de HTTPS. Una vez que haya descifrado ese texto, verá exactamente lo que está pasando. Están devolviendo la página actual que está visitando, junto con la página anterior, y una identificación única para identificarlo y alguna otra información. Lo más aterrador de este ejemplo es que estaba en mi sitio de banca en ese momento, que está cifrado con SSL usando HTTPS. Así es, estas extensiones aún lo están rastreando en sitios que deberían estar cifrados..

s = 1809 y md = 21 &pid = mi8PjvHcZYtjxAJ& sess = 23112540366128090 & sub = chrome

& q =https% 3A // secure.bankofamerica.com / login/sign-in/signOnScreen.go%3Fmsg%3DInvalidOnlineIdException%26request_locale%3Den-us%26lpOlbResetErrorCounter%3/es_es_es_es_es/es/es/es/es/es/es/es/es/es/es/es/es-es/es/es/es/es/es/es/es/es/es/es-es/es-es/es-es/es-es-es-es-es-es/es-es/es-es-es-es-es-es-es-es-es-es-es-es-es-es-es-es-es-es/es-es/es/es/es-es/es/es-es/es/es-es/es-es/es-es/es-es/es-es/es-es/es-es/es-es/es-es/es-es/es-es/es-es/es-es/es-es/es-es/es-es/es-es-es-es-es-es-es.es /secure.bankofamerica.com/login/sign-in/entry/signOn.go&tmv=4001.1&tmf=1&sr=https%3A//secure.bankofamerica.com/login/sign-in/signOn.go

Puede colocar api28.webovernet.com y el otro sitio en su navegador para ver a dónde llevan, pero le ahorraremos el suspenso: en realidad son redirecciones para la API para una empresa llamada Similar Web, que es una de las muchas compañías haciendo este tipo de seguimiento y vendiendo los datos para que otras compañías puedan espiar lo que hacen sus competidores.

Si eres del tipo aventurero, puedes encontrar fácilmente este mismo código de seguimiento abriendo tu página chrome: // extensions y haciendo clic en el modo Desarrollador, y luego "Inspeccionar vistas: html / background.html" o el texto similar que Te dice que inspecciones la extensión. Esto le permitirá ver qué es la extensión que se está ejecutando todo el tiempo en segundo plano..

Ese ícono de la papelera es tu amigo.

Ese ícono de la papelera es tu amigo. Una vez que haga clic para inspeccionar, verá inmediatamente una lista de archivos de origen y todo tipo de cosas que probablemente le sean griegas. Lo importante en este caso son los dos archivos llamados tr_advanced.js y tr_simple.js. Estos contienen el código de seguimiento, y es seguro decir que si ves esos archivos dentro de cualquier extensión, estás siendo espiado o será espiado en algún momento. Algunas extensiones contienen códigos de seguimiento diferentes, por supuesto, así que solo porque su extensión no tenga esos, no significa nada. Los estafadores tienden a ser difíciles.

(Tenga en cuenta que envolvimos el código fuente para que se ajuste a la ventana)

(Tenga en cuenta que envolvimos el código fuente para que se ajuste a la ventana) Probablemente notará que la URL en el lado derecho no es exactamente igual a la anterior. El código fuente de seguimiento real es bastante complicado, y parece que cada extensión tiene una URL de seguimiento diferente.

Cómo evitar que una extensión se actualice automáticamente (avanzado)

Si tiene una extensión que conoce y en la que confía, y ya ha verificado que no contiene nada malo, puede asegurarse de que la extensión nunca se actualice en secreto con spyware, pero es realmente manual y probablemente no sea lo que sea. querrás hacer.

Si aún desea hacerlo, abra el panel de Extensiones, busque el ID de la extensión, luego diríjase a% localappdata% \ google \ chrome \ User Data \ default \ Extensions y busque la carpeta que contiene su extensión. Cambie la línea update_url en el archivo manifest.json para reemplazar clients2.google.com con localhost. Nota: Todavía no hemos podido probar esto con una extensión real, pero debería funcionar.

Para Firefox, el proceso es mucho más fácil. Vaya a la pantalla de complementos, haga clic en el ícono del menú y desmarque "Actualizar complementos automáticamente".

A dónde nos lleva esto?

Ya hemos establecido que se están actualizando muchas extensiones para incluir el código de rastreo / espionaje, la inyección de anuncios y quién sabe qué más. Se están vendiendo a compañías no confiables, o los desarrolladores se están comprando con la promesa de dinero fácil.

Una vez que tienes un complemento instalado, no hay forma de saber que no van a incluir spyware en el futuro. Todo lo que sabemos es que hay muchos complementos y extensiones que están haciendo estas cosas.

La gente nos ha pedido una lista y, como hemos estado investigando, hemos encontrado tantas extensiones haciendo estas cosas, que no estamos seguros de poder hacer una lista completa de todas ellas. Agregaremos una lista de ellos al tema del foro relacionado con este artículo, para que la comunidad nos ayude a generar una lista más grande..

Ver la lista completa o darnos su opinión