Cómo rastrear cuando alguien accede a una carpeta en su computadora

Hay una pequeña característica agradable incorporada en Windows que te permite realizar un seguimiento cuando alguien ve, edita o elimina algo dentro de una carpeta específica. Por lo tanto, si hay una carpeta o un archivo que desea saber a quién está accediendo, este es el método incorporado sin tener que usar software de terceros..

Esta característica es en realidad parte de una característica de seguridad de Windows llamada Política de grupo, que es utilizado por la mayoría de los profesionales de TI que administran computadoras en la red corporativa a través de servidores, sin embargo, también se puede usar localmente en una PC sin ningún servidor. El único inconveniente de usar la Política de grupo es que no está disponible en versiones inferiores de Windows. Para Windows 7, necesita tener Windows 7 Professional o superior. Para Windows 8, necesitas Pro o Enterprise..

El término Política de grupo se refiere básicamente a un conjunto de configuraciones de registro que se pueden controlar a través de una interfaz gráfica de usuario. Usted habilita o deshabilita varias configuraciones y estas modificaciones se actualizan en el registro de Windows.

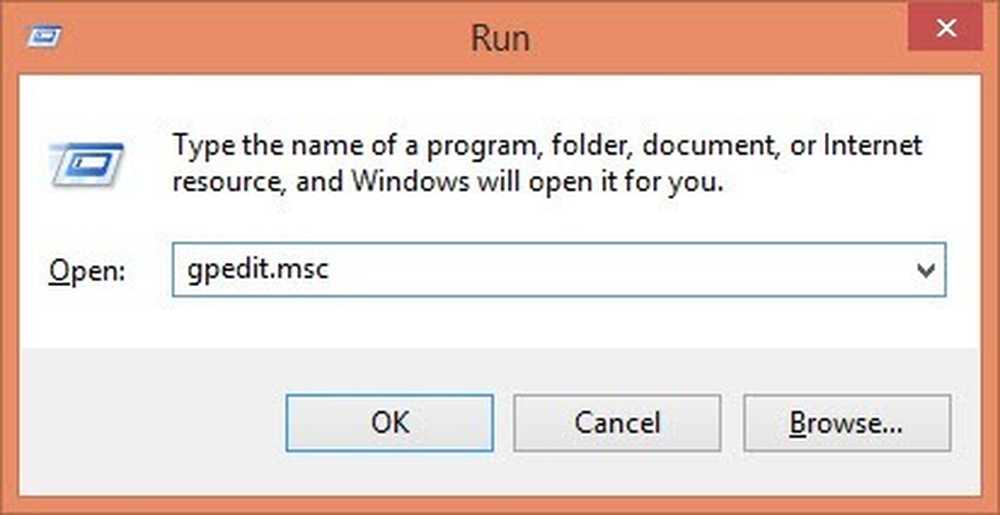

En Windows XP, para acceder al editor de políticas, haga clic en comienzo y entonces correr. En el cuadro de texto, escriba "gpedit.msc”Sin las citas como se muestra a continuación:

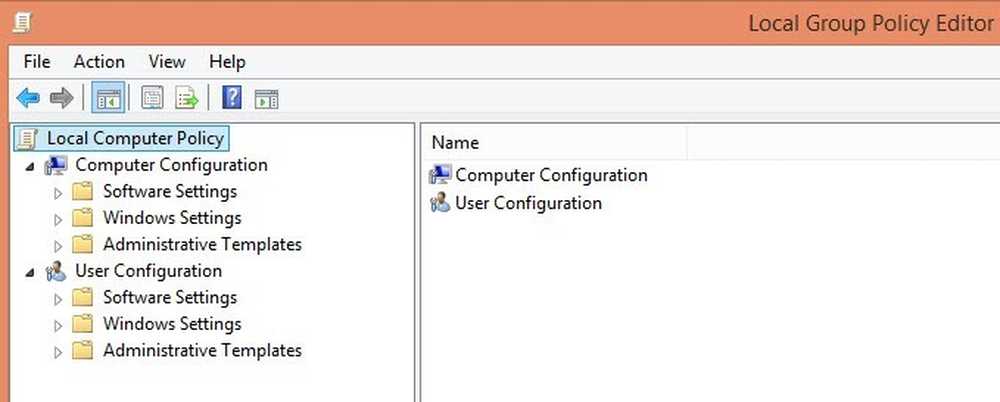

En Windows 7, solo debe hacer clic en el botón Inicio y escribir gpedit.msc en el cuadro de búsqueda en la parte inferior del menú Inicio. En Windows 8, simplemente vaya a la pantalla de inicio y comience a escribir o mueva el cursor del mouse hacia la parte superior o inferior derecha de la pantalla para abrir el Encantos barra y haga clic en Buscar. Entonces solo escribe gpedit. Ahora deberías ver algo que es similar a la imagen de abajo:

Hay dos categorías principales de políticas: Usuario y Computadora. Como habrá adivinado, las políticas de usuario controlan la configuración de cada usuario, mientras que la configuración de la computadora será la configuración de todo el sistema y afectará a todos los usuarios. En nuestro caso, vamos a querer que nuestra configuración sea para todos los usuarios, por lo que ampliaremos la Configuracion de Computadora sección.

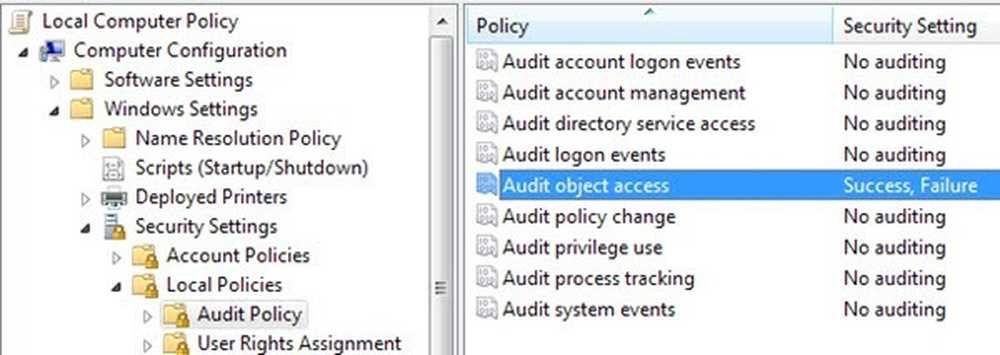

Continuar expandiendo a Configuraciones de Windows -> Configuración de seguridad -> Políticas locales -> Política de auditoría. No voy a explicar mucho de las otras configuraciones aquí, ya que se centra principalmente en la auditoría de una carpeta. Ahora verá un conjunto de políticas y su configuración actual en el lado derecho. La política de auditoría es lo que controla si el sistema operativo está configurado y listo para realizar un seguimiento de los cambios..

Ahora compruebe la configuración de Acceso a objetos de auditoría Haciendo doble clic en él y seleccionando ambos. Éxito y Fracaso. Haga clic en Aceptar y ahora hemos terminado la primera parte que le dice a Windows que queremos que esté listo para monitorear los cambios. Ahora el siguiente paso es decirle qué EXACTAMENTE queremos rastrear. Puede cerrar la consola de Directiva de grupo ahora.

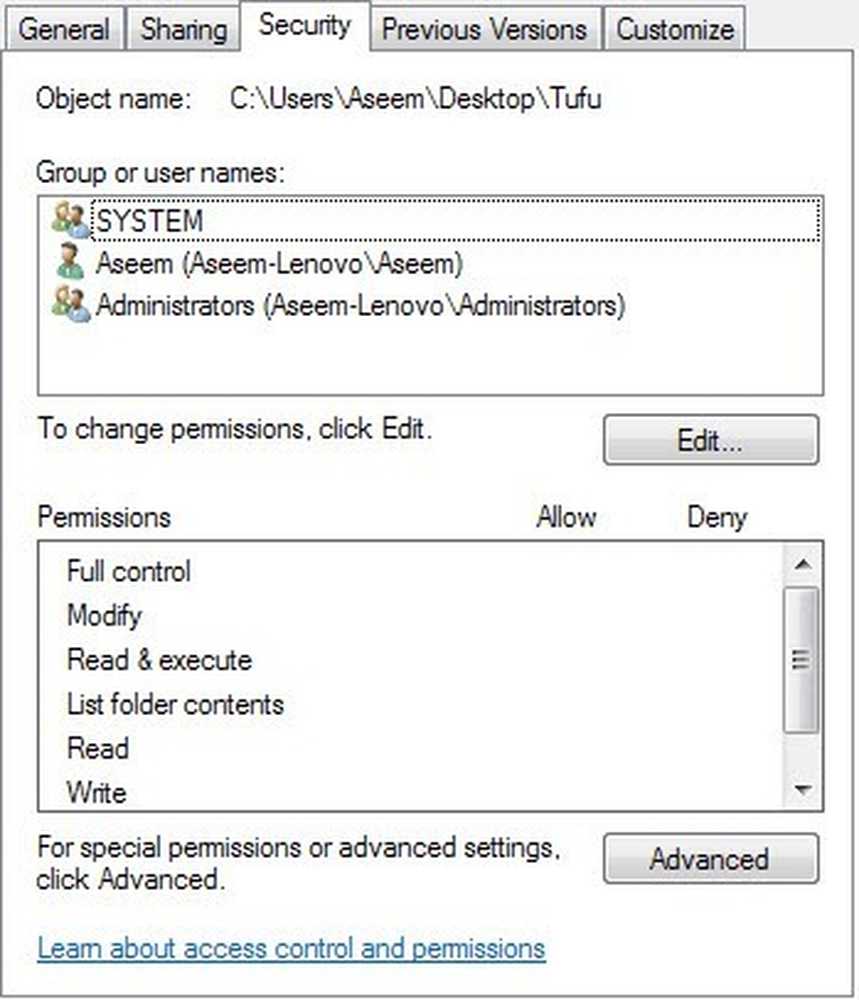

Ahora navegue a la carpeta usando el Explorador de Windows que le gustaría monitorear. En Explorer, haga clic derecho en la carpeta y haga clic en Propiedades. Haga clic en el Pestaña de seguridad y ves algo similar a esto:

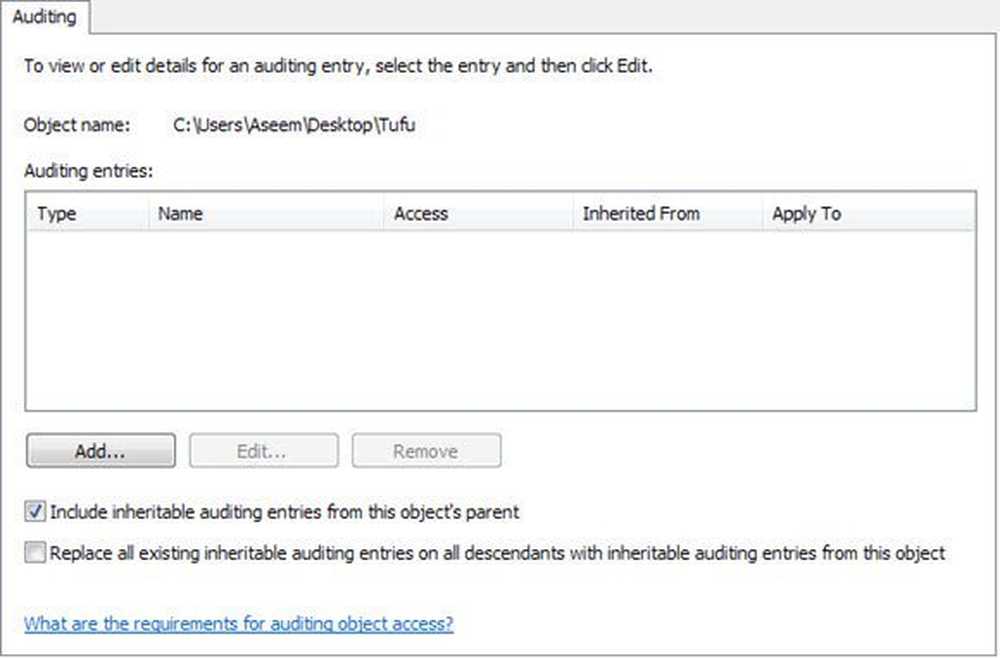

Ahora haga clic en el Avanzado botón y haga clic en el Revisión de cuentas lengüeta. Aquí es donde realmente configuraremos lo que queremos monitorear para esta carpeta.

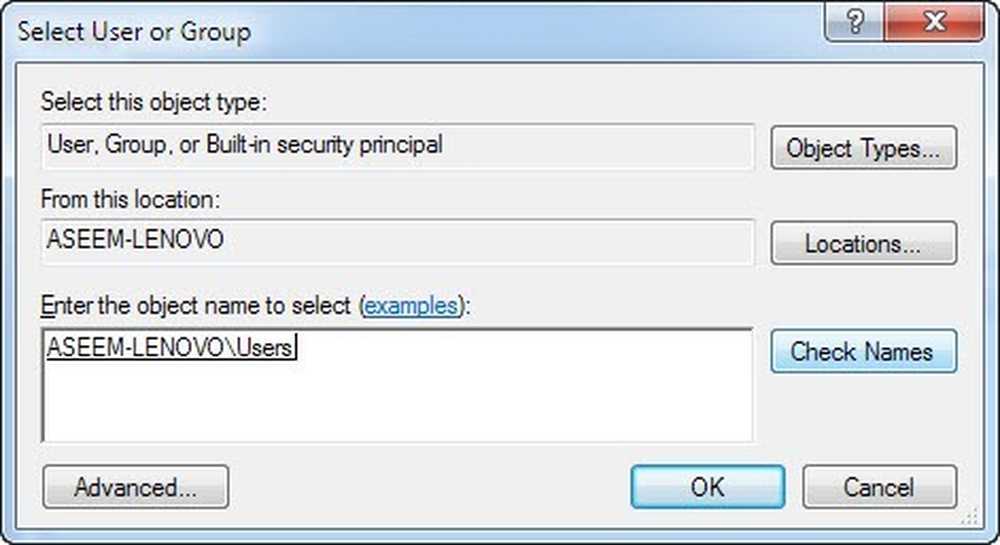

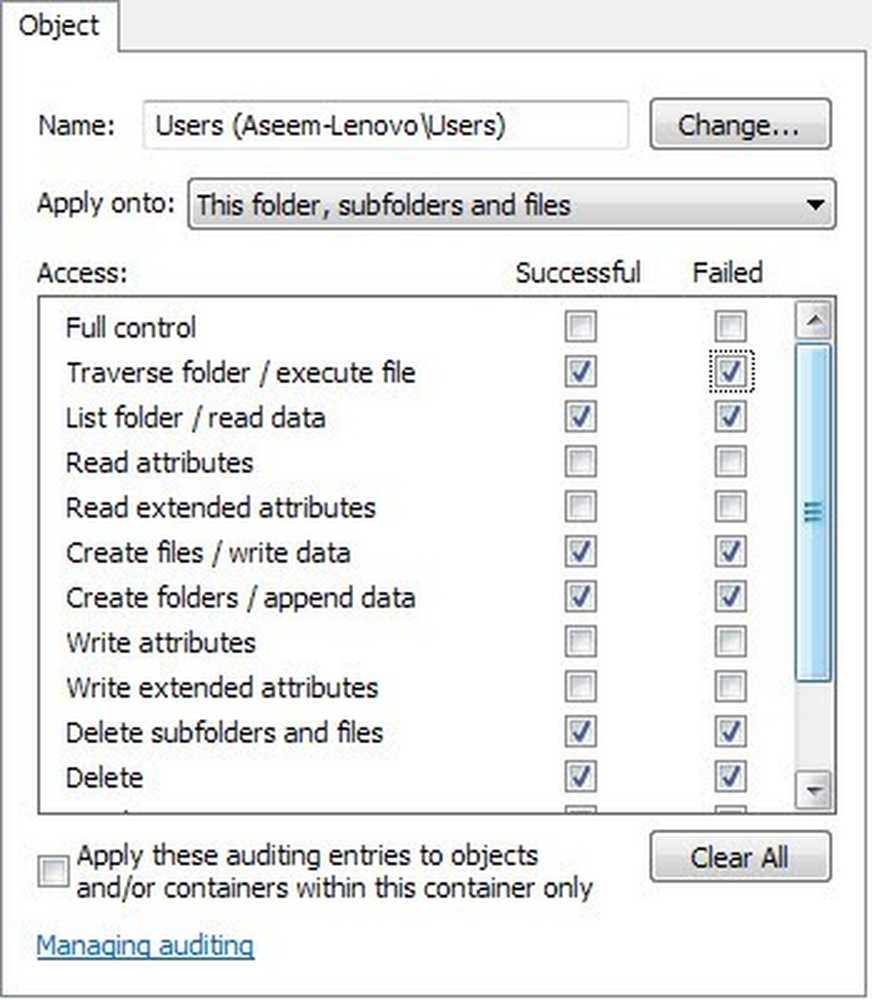

Sigue adelante y haz clic en el Añadir botón. Aparecerá un cuadro de diálogo que le pedirá que seleccione un usuario o grupo. En la casilla, escriba la palabra “usuarios"Y haga clic Comprobar nombres. El cuadro se actualizará automáticamente con el nombre del grupo de usuarios locales para su computadora en el formulario Nombre de usuario \ usuarios.

Haga clic en Aceptar y ahora obtendrá otro cuadro de diálogo llamado "Entrada de auditoría para X". Esta es la verdadera carne de lo que hemos querido hacer. Aquí es donde seleccionará lo que desea ver para esta carpeta. Puede elegir individualmente los tipos de actividad que desea rastrear, como eliminar o crear nuevos archivos / carpetas, etc. Para facilitar las cosas, sugiero seleccionar Control total, que seleccionará automáticamente todas las demás opciones debajo de él. Hacer esto por Éxito y Fracaso. De esta manera, cualquier cosa que se haga a esa carpeta o los archivos dentro de ella, tendrá un registro.

Ahora haga clic en Aceptar y vuelva a hacer clic en Aceptar y en Aceptar una vez más para salir del conjunto de cuadros de diálogo múltiples. ¡Y ahora ha configurado correctamente la auditoría en una carpeta! Así que puedes preguntar, ¿cómo ves los eventos??

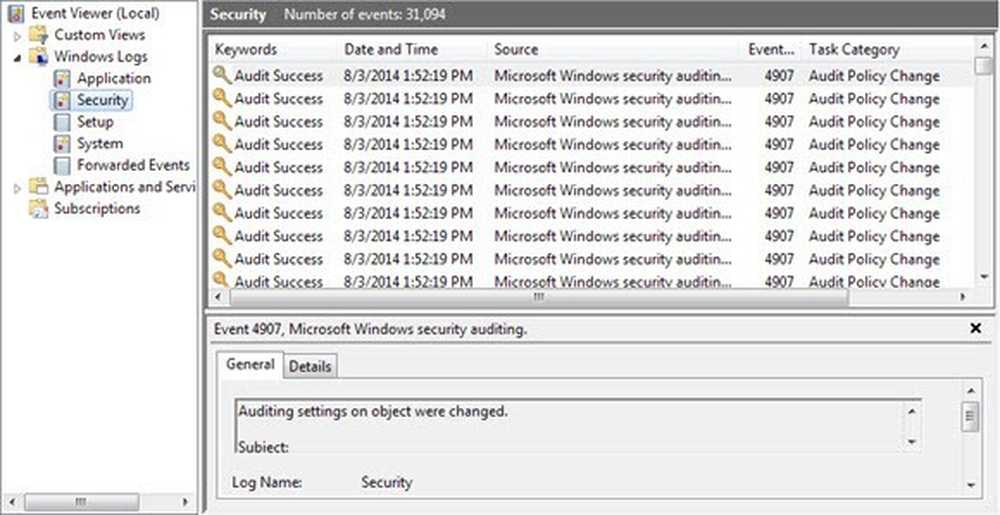

Para ver los eventos, debe ir al Panel de control y hacer clic en Herramientas administrativas. Entonces abre el Visor de eventos. Haga clic en el Seguridad sección y verás una gran lista de eventos en el lado derecho:

Si sigue adelante y crea un archivo o simplemente abre la carpeta y hace clic en el botón Actualizar en el Visor de eventos (el botón con las dos flechas verdes), verá un montón de eventos en la categoría de Sistema de archivos. Estos pertenecen a cualquier operación de eliminar, crear, leer, escribir en las carpetas / archivos que está auditando. En Windows 7, todo aparece ahora en la categoría de tareas del sistema de archivos, por lo que para ver qué sucedió, tendrá que hacer clic en cada una y desplazarse por ella..

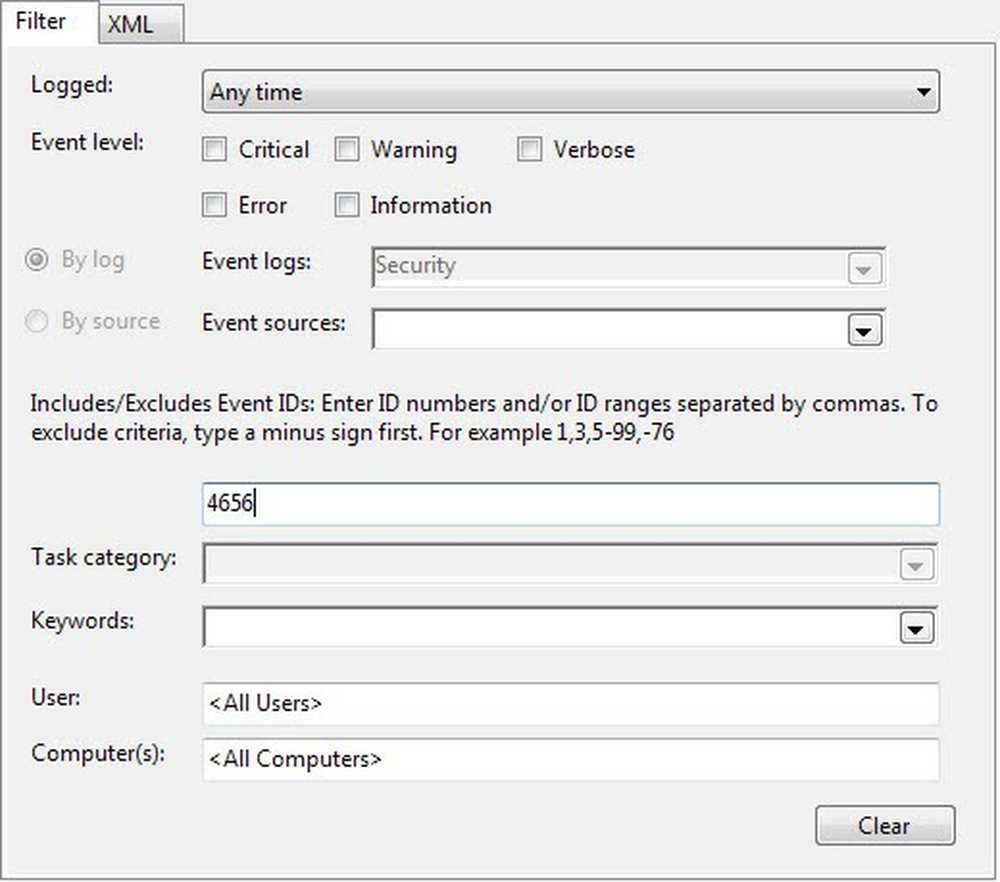

Para facilitar la visualización de tantos eventos, puede colocar un filtro y simplemente ver las cosas importantes. Haga clic en el Ver menú en la parte superior y haga clic en Filtrar. Si no hay opción para el filtro, haga clic con el botón derecho en el registro de seguridad en la página de la izquierda y elija Filtrar registro actual. En el cuadro ID de evento, escriba el número 4656. Este es el evento asociado con un usuario en particular que realiza una Sistema de archivos acción y le dará la información relevante sin tener que mirar a través de miles de entradas.

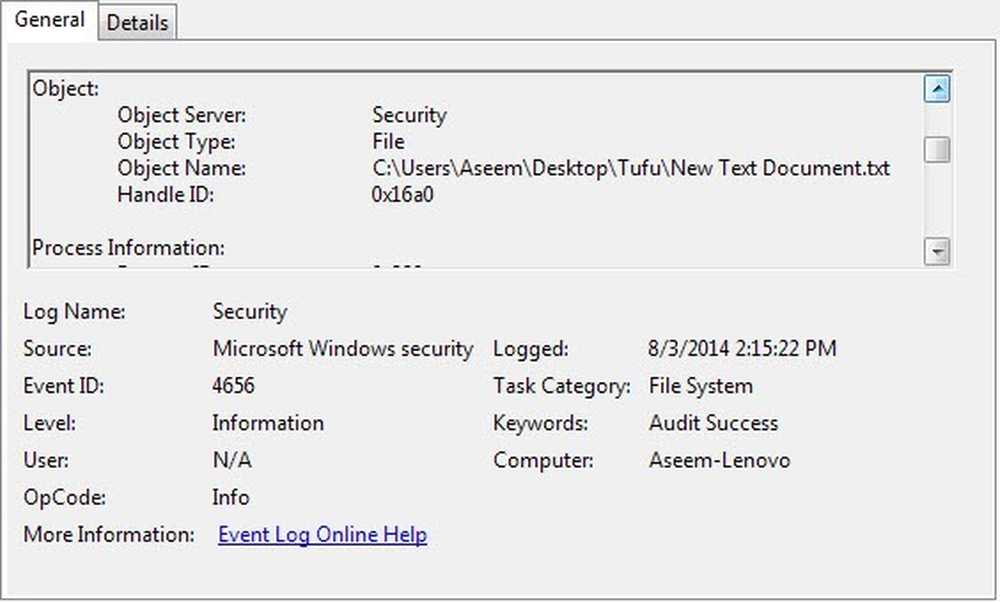

Si desea obtener más información sobre un evento, simplemente haga doble clic en él para verlo..

Esta es la información de la pantalla de arriba:

Se solicitó un mango a un objeto..

Tema:

ID de seguridad: Aseem-Lenovo \ Aseem

Nombre de cuenta: Aseem

Dominio de cuenta: Aseem-Lenovo

ID de inicio de sesión: 0x175a1

Objeto:

Servidor de objetos: Seguridad

Tipo de objeto: Archivo

Nombre de objeto: C: \ Users \ Aseem \ Desktop \ Tufu \ New Text Document.txt

Identificador de la manija: 0x16a0

Procesar informacion:

ID de proceso: 0x820

Nombre del proceso: C: \ Windows \ explorer.exe

Información de Solicitud de Acceso:

ID de transacción: 00000000-0000-0000-0000-000000000000

Accesos: BORRAR

SINCRONIZAR

ReadAttributes

En el ejemplo anterior, el archivo trabajado fue New Text Document.txt en la carpeta Tufu en mi escritorio y los accesos que solicité fueron DELETE seguidos de SYNCHRONIZE. Lo que hice aquí fue borrar el archivo. Aquí hay otro ejemplo:

Tipo de objeto: Archivo

Nombre de objeto: C: \ Users \ Aseem \ Desktop \ Tufu \ Address Labels.docx

Identificador de la manija: 0x178

Procesar informacion:

ID de proceso: 0x1008

Nombre del proceso: C: \ Archivos de programa (x86) \ Microsoft Office \ Office14 \ WINWORD.EXE

Información de Solicitud de Acceso:

ID de transacción: 00000000-0000-0000-0000-000000000000

Accesos: READ_CONTROL

SINCRONIZAR

ReadData (o ListDirectory)

WriteData (o AddFile)

AppendData (o AddSubdirectory o CreatePipeInstance)

ReadEA

WriteEA

ReadAttributes

EscribirAtributos

Razones de acceso: READ_CONTROL: otorgado por la propiedad

SINCRONIZACIÓN: Concedida por D: (A; ID; FA ;; S-1-5-21-597862309-2018615179-2090787082-1000)

Al leer esto, puede ver que accedí a Address Labels.docx utilizando el programa WINWORD.EXE y que mis accesos incluían READ_CONTROL y mis motivos de acceso también eran READ_CONTROL. Por lo general, verá muchos más accesos, pero solo concéntrese en el primero, ya que suele ser el principal tipo de acceso. En este caso, simplemente abrí el archivo usando Word. Se requiere un poco de prueba y lectura a través de los eventos para comprender lo que está sucediendo, pero una vez que lo tiene, es un sistema muy confiable. Sugiero crear una carpeta de prueba con archivos y realizar varias acciones para ver lo que aparece en el Visor de eventos.

¡Eso es practicamente todo! Una forma rápida y gratuita de rastrear el acceso o los cambios a una carpeta!